Dans un article précédent, je faisais un premier point sur les enjeux du fédiverse pour les enquêteurs. Aujourd’hui, je vous propose quelques éclairages sur le fonctionnement de ces plateformes pour l’utilisateur qui cherche à faire de la veille sur ces « nouveaux » réseaux sociaux ou en comprendre le fonctionnement.

Choix du serveur (ou instance)

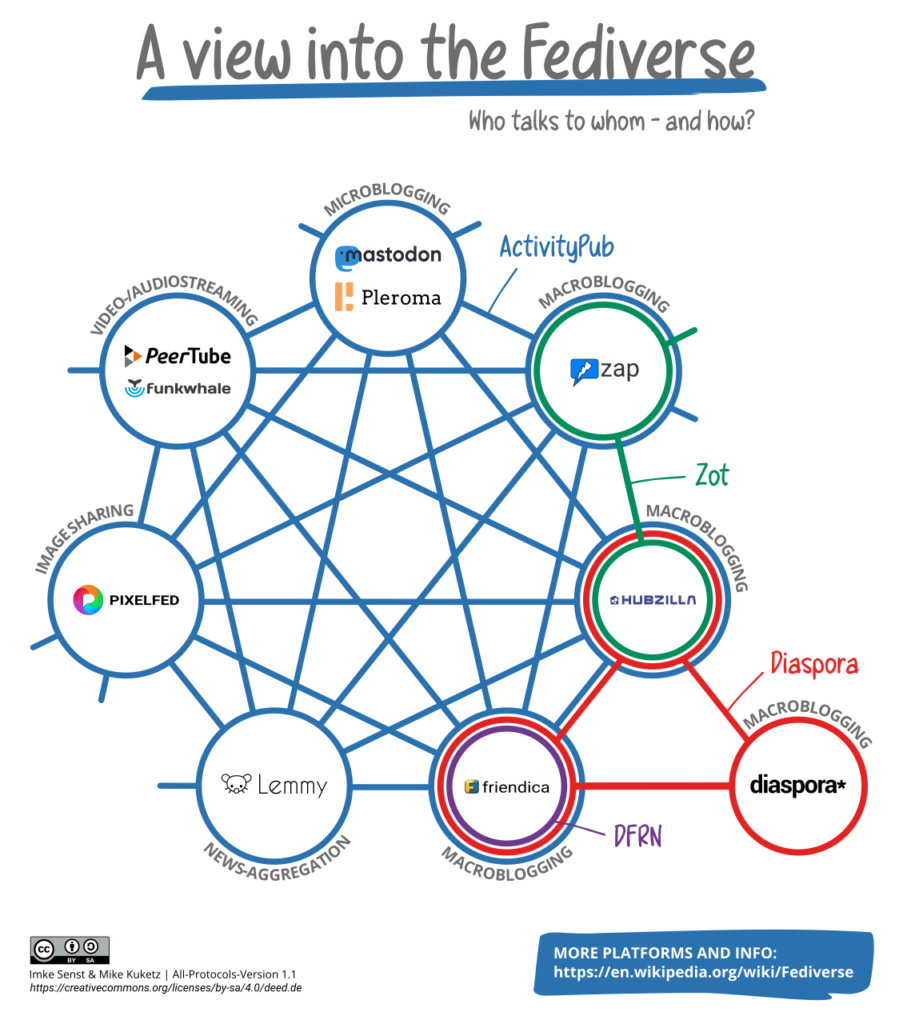

La question pour laquelle beaucoup d’utilisateurs semblent achopper est celle du choix du serveur, qui en réalité est une richesse: quel que soit le serveur qu’on choisit parmi ceux qui sont intégrés dans le fédiverse (et donc qui utilisent le protocole ActivityPub), ils sont interconnectés et permettent d’interagir avec tous les autres. Dans le même esprit, vous choisissiez votre prestataire de courrier électronique soit chez votre fournisseur d’accès ou parmi des milliers de fournisseurs disponibles en ligne et vous pouvez échanger des courriels avec tout le monde.

Ensuite ces différents serveurs ont des spécificités: le logiciel utilisé et la communauté qu’ils regroupent.

Type de serveur

Le fédiverse regroupe différents types de serveurs qui ont chacun des spécificités, tous reposant sur le concept de micro-blogging:

- microblogging simple / réseau social : mastodon, pleroma, misskey, firefish, friendica, hometown (pour des groupes plus privés), akkoma ;

- blogging classique (longs articles) : wordpress, micro.blog, writefreely, plume ;

- images : pixelfed ;

- vidéos : peertube ;

- agrégateur de liens et forum : lemmy, kbin ;

- lecture de livres : bookwyrm ;

- événements / meetups : mobilizon.

Si on veut commencer, le plus simple est indéniablement de choisir un serveur mastodon, mais n’ayez pas peur de vous lancer sur l’un des autres.

Communauté

Ensuite, en fonction du type de logiciel, on peut souhaiter rejoindre une communauté dont on se sent proche. Dans le champ de la cybersécurité, les services suivants sont disponibles [n’hésitez pas à m’en signaler d’autres] :

- infosec.exchange (mastodon) ; infosec.town (firefish) ; meetups.infosec.exchange (mobilizon); infosec.pub (lemmy), administrés par Jerry Bell

- cyberplace.social (mastodon), administré par Kevin Beaumont

- ioc.exchange (mastodon), administré par « IOC Seb »

- riin.fr, communauté de la réponse à incidents et de l’investigation numérique francophone, serveur mastodon de l’association CECyF organisatrice de la conférence CoRIIN et administré par moi-même

Parmi mes lecteurs, certains pourront être intéressés par la communauté scientifique francophone avec le serveur sciences.re, administré par Rémy Gumblatt.

En pratique, outre le fait de savoir qui administre son serveur, donc une démarche de proximité ou de confiance, être sur le serveur d’une communauté permet de bénéficier de façon naturelle d’un effet de groupe, au travers de la visibilité sur l’ensemble des comptes auxquels sont abonnés les utilisateurs de votre serveur. Vous pouvez retrouver un exemple sur le serveur réponse à incidents riin.fr en suivant ce lien (quand on est sur le site, menu Fil public global).

Enfin, tous les logiciels évoqués ci-dessus étant disponibles sous forme de logiciel libre, donc il vous est possible d’installer votre propre instance, pour héberger votre propre communauté au sein du fédiverse.

Mais BlueSky et Threads ce n’est pas la même chose ?

Non, pas en l’état. Quelques éléments rapides sur les alternatives privées émergentes: Threads de Meta (Facebook) qui promet d’être relié au fédiverse « bientôt » n’est actuellement pas disponible en Europe (pour des questions juridiques) et Bluesky est uniquement disponible sur invitation et surtout n’est pas compatible avec ActivityPub et donc le fédiverse, mais utilise un autre protocole (ATProtocol). Tumblr avait annoncé il y a quelques mois vouloir rejoindre le fédiverse et le protocole ActivityPub, ce n’est pas encore le cas non plus.

Identité sur le fédivers

Son identité sur le fédivers ressemble à celle que vous connaissez pour le courrier électronique, ou lorsque vous donnez l’URL vers un profil sur un réseau social traditionnel. Il est donc représenté de deux façons: @pseudo@serveur.social ou https://serveur.social/@pseudo. Le choix de son pseudonyme est important parce qu’il doit être unique sur chaque instance (mais plusieurs comptes peuvent utiliser le même pseudonyme sur des instances différentes), mais ce qui est important à comprendre c’est que cette version courte sera souvent la seule affichée dans les messages publiés quand vous êtes cité (avec un lien vers le profil complet).

L’autre partie de son identité est tout aussi classique: le nom public, que l’on peut changer autant de fois qu’on le souhaite, contrairement au pseudonyme, ainsi que sa biographie ou son avatar. Il est recommandé de modifier très vite ces différentes informations pour améliorer votre visibilité et vos interactions.

Transférer un compte

Le protocole ActivityPub, notamment tel qu’il est implémenté avec mastodon, permet de transférer très facilement son compte vers une autre instance.

Pour ce faire, une fois le compte créé sur la nouvelle instance, on configure en alias le premier compte (pour autoriser les données qui vont arriver en entrée), puis on initie le transfert depuis son premier compte. Le premier compte ne sera alors plus actif pour publier, conservera les anciens messages que vous avez publiés, et comportera un lien automatique vers votre nouveau compte.

Les utilisateurs qui vous suivent (vos « followers »), sont alors automatiquement transférés vers la nouvelle instance. Les utilisateurs que vous suivez en revanche doivent être exportés depuis l’ancien compte et réimportés dans le nouveau compte.

[Edit 17/11/2023 20:22] Petite spécificité du fédiverse, il n’est pas possible de changer son pseudonyme. Aussi, la seule solution serait alors de transférer son compte vers le nouveau pseudonyme.

Utiliser plusieurs comptes

Il y a différentes raisons d’utiliser plusieurs comptes dans le fédiverse :

- tester simplement différentes plateformes ;

- séparer ses usages personnels et professionnels ;

- avoir une visibilité plus fine sur différentes communautés, notamment pour faire de la veille.

Les logiciels clients (sur votre téléphone mobile ou sur votre ordinateur) permettent en général de gérer une multiplicité de comptes, y compris plusieurs comptes sur le même serveur. Si vous voulez faire de la veille avec une vision par colonnes, plusieurs logiciels existent dont Sengi et Fedistar.

Construire sa liste de lecture

Au fur et à mesure de votre exploration, vous allez vouloir suivre des personnes. Si le compte est inconnu de votre instance (parce qu’il se trouve sur une instance externe), vous pouvez toujours copier-coller l’identifiant complet du compte ou son URL dans la barre de recherches et une fois qu’il s’affiche, cliquer sur le bouton de suivi.

Récupérer les comptes sur le fédiverse de vos contacts Twitter

Si vous le souhaitez, vous pouvez rajouter votre adresse fédiverse (soit sous forme d’URL, soit sous forme d’adresse @pseudo@serveur.social), afin de permettre à vos anciens contacts de vous retrouver facilement, qu’il s’agisse d’un test, d’une diversification de vos réseaux sociaux ou d’une migration définitive.

Plusieurs services permettent de récupérer les comptes du fédiverse qui sont publiés sur les profils twitter de vos contacts. Ils sont ensuite disponibles sous forme de fichier CSV que vous pouvez facilement importer dans votre compte (rubrique Import/Export des paramètres).

- Fedifinder (seul ce site fonctionne aujourd’hui)

- Movetodon (bloqué par X/Twitter, donc ne fonctionne plus)

Enrichir sa liste d’abonnements

Comme expliqué plus haut, si vous êtes connecté sur l’instance d’une communauté particulière, vous pouvez facilement accéder au fil de tous les messages publics vus par votre communauté. En réalité, même si vous n’êtes pas abonnés de cette instance, vous pouvez toujours visiter ce fil public (comme ici pour le serveur RI&IN).

De même, vous pouvez utiliser la fonction d’exploration (#Explorer) qui vous propose les messages, les comptes, les mots clés ou les sujets d’actualité populaires sur une instance.

S’abonner à un mot clé

Une des spécificités du protocole ActivityPub est qu’il vous permet d’être abonné à un mot clé (commençant par un caractère croisillon comme #fedivers). Ainsi, pour suivre l’actualité d’une conférence #Botconf, #CoRIIN, vous pouvez être directement abonné au mot-clé correspondant. Les messages que « voit passer » votre instance (parce qu’un des utilisateurs de l’instance est abonné à la personne qui publie ou rediffuse un message) et qui contiennent ce mot-clé s’afficheront alors dans votre fil d’activités principal, sans que vous ayez besoin de suivre tous les utilisateurs susceptibles de publier ces messages.

Suivre une communauté sur un serveur Lemmy [Edit 18/11/2023 10:00]

Lemmy implémente une fonction de groupe du protocole ActivityPub qui permet de suivre toutes les publications d’un groupe de personnes. Pour s’y abonner, c’est le même principe que pour suivre un compte. Ainsi sur le serveur Lemmy infosec.pub, on retrouve la communauté https://infosec.pub/c/cybersecurity. On peut la suivre directement depuis son compte Mastodon, en la cherchant dans la barre de recherche sur l’interface Mastodon .

.

Comment se passe la modération ?

Pour finir cet exposé rapide, vous vous posez peut-être des questions sur la modération des réseaux sociaux du fédiverse. L’un des intérêts d’une multitude d’instances est que la modération sur chacune d’entre elles est beaucoup plus légère pour leurs administrateurs qu’un grand réseau social monolithique. L’autre spécificité, est qu’outre le respect de la législation, chaque serveur décide de ses propres règles spécifiques. Par exemple, ils peuvent souhaiter mettre l’accent sur la protection des personnes vulnérables ou des minorités (un engagement à être intraitable sur les signalements reçus pour harcèlement), ou encore interdire certains types de contenus – notamment ceux qui ne correspondent pas à la thématique de l’instance pour en conserver la cohérence.

Ainsi, chaque serveur affiche ses règles sur une page dédiée accessible à tous et notifiée au moment de l’inscription. Le processus de signalement est classique, avec un formulaire accessible depuis chaque message ou profil. Pour l’administrateur ou les personnes à qui la modération est déléguée, outre des avertissements aux comptes concernés, il est possible de bloquer l’intégralité d’une instance, c’est-à-dire d’empêcher la reprise en local des messages de cette instance. Cela permet de gérer la question des instances qui seraient mal modérées par leurs propriétaires. Les règles peuvent être plus fines, par exemple en forçant l’affichage systématique de tous les médias de l’instance ciblée avec un avertissement de contenu (utile si on ne souhaite pas simplement relayer des contenus potentiellement violents ou pornographiques).

Dans Mastodon, il est aussi possible d’appliquer cette modération au niveau de l’utilisateur individuel, y compris le blocage d’un serveur, en plus des règles imposées par son serveur. Marcus Hutchins a publié un article intéressant (en anglais) sur le sujet de la modération et de son passage à l’échelle.

Il existe encore de nombreuses questions sur l’amélioration des outils de modération et pour les grosses ou petites communautés, il sera intéressant que se développent des bases documentaires et des outils dédiés pour leur permettre de se conformer aux lois locales et en Europe s’aligner avec le DSA (digital services act), même si les petites instances n’y sont pas soumises.

*

J’espère que cet article aidera un bon nombre d’entre vous à sauter le pas et à tester ces nouveaux réseaux sociaux, où vous pouvez me suivre sur @ericfreyss@mastodon.social.

Bien installé dans le paysage des événements liés à la cybersécurité, le 6ème Forum International sur la Cybersécurité aura lieu les 21 et 22 janvier prochains à Lille Grand Palais.

Bien installé dans le paysage des événements liés à la cybersécurité, le 6ème Forum International sur la Cybersécurité aura lieu les 21 et 22 janvier prochains à Lille Grand Palais.

![couv_rapport_2011[1]](http://crimenumerique.files.wordpress.com/2012/01/couv_rapport_20111.jpg)