![20100323_news_octopus_sga_fr-1[1]](http://crimenumerique.files.wordpress.com/2010/03/20100323_news_octopus_sga_fr-11.jpg?w=150)

Maud de Boer-Buquicchio, SG adj. du CoE

Le point clé de son discours est la nécessité de trouver un équilibre entre la recherche d’une meilleure sécurité sur Internet et la protection des droits humains et de la vie privée. Ces intérêts sont d’ailleurs aussi des cibles pour les délinquants que les autorités policières et judiciaires sont chargées de protéger.

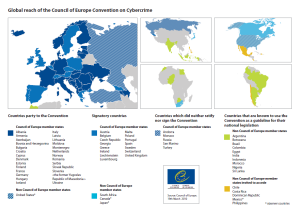

L’Azerbaijan et le Monténégro sont les deux derniers pays à avoir ratifié la Convention du Conseil de l’Europe sur la Cybercriminalité. L’Argentine, au travers des paroles exprimées par Eduardo Thill -secrétaire-adjoint à la gestion des technologies, cabinet des ministres, Argentine – a exprimé officiellement sa volonté de rejoindre les pays signataires de la convention. Le Portugal a déposé officiellement les instruments de sa ratification pendant la conférence et est donc devenu le 29ème pays partie à la convention.

La carte des pays signataires et ayant ratifié à ce jour la convention est représentée ci-dessous (cliquer pour agrandir, nota: le Portugal n’apparait pas encore comme ayant ratifié) :

Pour mémoire, la convention du Conseil de l’Europe vise à harmoniser les incriminations en matière d’atteintes contre les systèmes d’information, les droits d’auteur ou les mineurs sur Internet ainsi qu’à renforcer les outils de coopération policière et judiciaire entre les Etats parties à la convention, en particulier en matière d’accès aux éléments de preuve détenus par les opérateurs de communications électroniques.

Pour mémoire, la convention du Conseil de l’Europe vise à harmoniser les incriminations en matière d’atteintes contre les systèmes d’information, les droits d’auteur ou les mineurs sur Internet ainsi qu’à renforcer les outils de coopération policière et judiciaire entre les Etats parties à la convention, en particulier en matière d’accès aux éléments de preuve détenus par les opérateurs de communications électroniques.

6 ateliers vont se tenir au cours des trois jours de la conférence pour aborder les sujets suivants :

- La formation des magistrats à la lutte contre la cybercriminalité ;

- Les responsabilités croisées et la coopération entre les services répressifs et les organes consultatifs ou techniques (ICANN, RIPE, etc…) ;

- Le développement de la convention du Conseil de l’Europe au niveau mondial ;

- Une cartographie des réseaux et des initiatives ;

- Le renforcement des capacités et l’assistance technique contre la cybercriminalité ;

- Le développement de mesures efficaces contre l’exploitation et les abus sexuels commis à l’encontre des enfants sur Internet.